- Haker olmaq klaviaturada düymələri tez-tez basmaq deməkdir?

- Bilik, bilik, yenə də bilik!

- Haker hücumuna görə Nobel mükafatı düşmür?

- Alo, danışan hakerdir?

- ABŞ hərbisi antiqravitasiya texnologiyasına malikdir?

- Sök, araşdır, quraşdır və mükəmməlləşdir!

- Məhdudiyyətsiz məlumat azadlığı!

- Kompüter aləminin Robin Hudları?

- Haker olsanız, hansı rəng papaqları seçərsiniz?

- Məlumatlısansa, deməli, silahlısan!

Müasir dövrdə internet texnologiyaları olmadan rahat həyat sürmək çətindir, demək olar ki, mümkün deyil. Sanki kiber dünya, real həyatımıza qopmaz iplərlə bağlanıb. Yaşadığımız məlumat əsrinin özünəməxsus “quldurları” da var. Onlar haqqında dəfələrlə eşitmişik, söhbət hakerlərdən gedir. Sizi, ətrafdakılar kompüterçi kimi tanıyırlarsa, yəqin ki, filankəsin Facebook hesablarını sındırmaq, kiminsə WhatsApp mesajlarını oxumaq, qonşuların Wi-Fi şəbəkəsinə qoşulmaq, ödənişli proqramlar və xidmətlərdən pulsuz istifadə etmək, rəqib şirkətlərin elektron poçtlarına girmək, hansısa saytı sıradan çıxartmaq və s. kimi oxşar müraciətlərlə rastlaşmısınız.

Təəssüf ki, hazırda haker anlayışı həm adi insanlar, həm də kütləvi media və mütəxəssislər tərəfindən yanlış şərh olunur. Xəbər resurslarında “Proqramlarda və cihazlarda olan təsadüfi (və ya bilərəkdən yaradılan) boşluqlardan istifadə edərək hər hansı bir korporasiya və ya dövlət məxfi orqanları istifadəçilərini izləyir, onların məlumatlarını ələ keçirirlər” kimi başlıqlara tez-tez rast gəlmək olar. Ancaq belə hallar haker hücumu adlandırılmır, sadəcə təcavüzkarlıq kimi şərh edilir. Haker proqramlarından (alətlərindən) və metodlarından istifadə edərək kompüter sistemlərinə hücum edən cinayətkarlara haker əvəzinə, təcavüzkar demək daha düzgün olardı.

Haker olmaq klaviaturada düymələri tez-tez basmaq deməkdir?

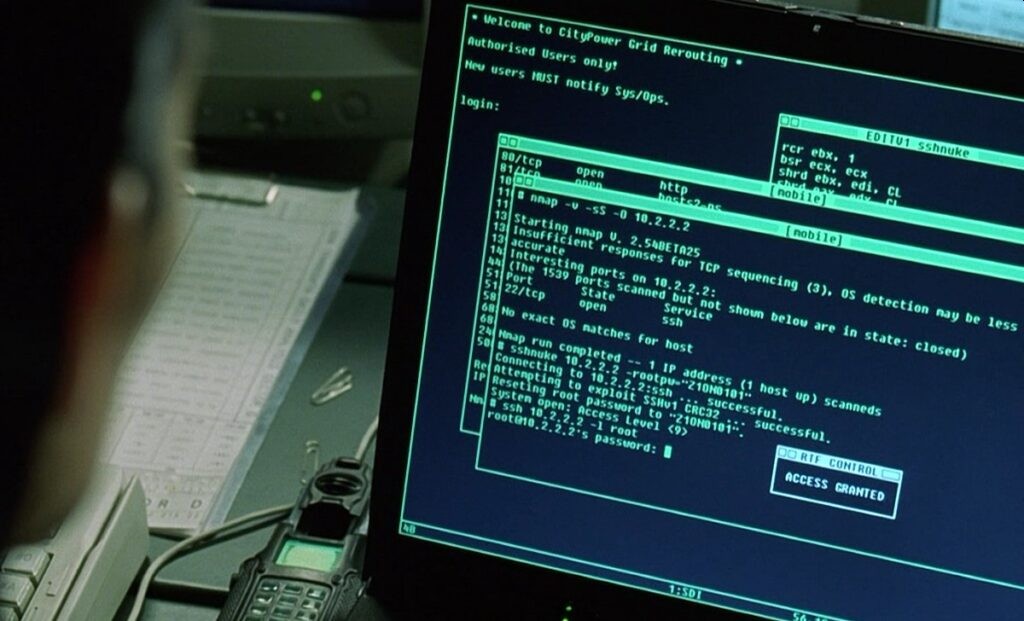

Şübhəsiz ki, çoxlarınız kino filmlərdə və televiziya seriallarında hakerlərin necə işlədiyini görmüsünüz. Filmdə haker olmaq üçün klaviaturada yalnız düymələri tez və davamlı şəkildə basmaq kifayət edir. Filmlərdə haker hücumu prosesi bəzən kompüter oyunlarına bənzər rəngli qrafika ilə göstərilir, əslində isə bu, qara fonda minlərlə sətir proqram və ya komanda kodlarından ibarət monoton görüntüdür. Aydındır ki, filmlər əyləncə üçün yaradıldığından şərti reallıq vacibdir və düşünmürəm ki, bir çox insan həftələr, aylar sürən ağır işə, yuxusuz gecələrə tamaşa etməyə maraq göstərər.

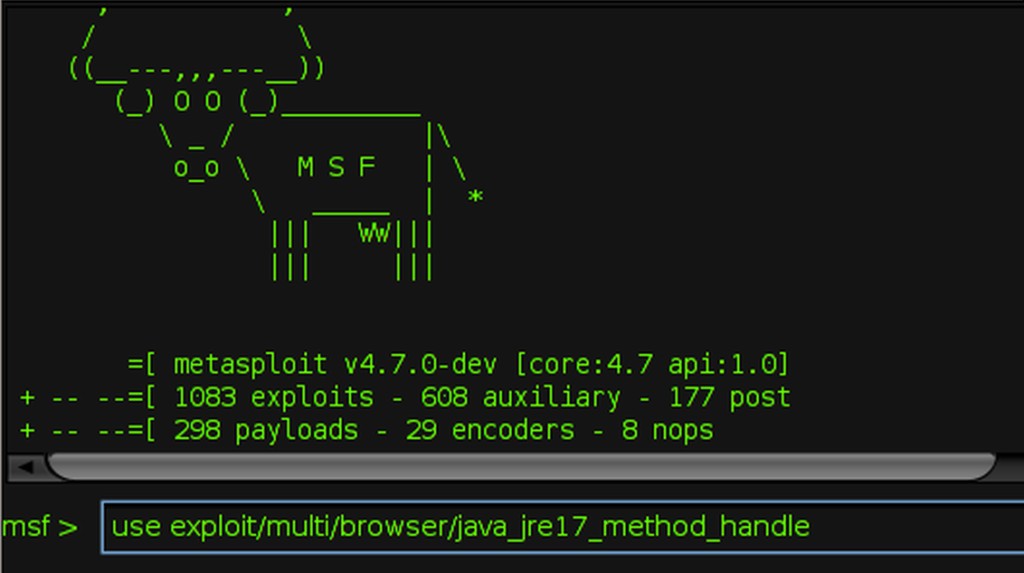

Lakin istisna hallar da olur. The Matrix filminin ikinci hissəsində bir səhnə var. Baş qəhrəman Triniti, elektrik stansiyasının idarəetmə sisteminə daxil olaraq şəhər işıqlarını söndürür. Sistemin təhlükəsizliyini aşmaq üçün Triniti, serverlərdəki boşluqları və proqram səhvlərini təyin etməyə çalışır. Bunun üçün uzaqdan skan edən Network Map (Nmap) haker proqramından istifadə edir. Fyodor, ərsəyə gətirdiyi Nmap proqramını filmdə görəndə sevincindən rəqs etmək istəyir… Ancaq belə nümunələr çox azdır.

Bilik, bilik, yenə də bilik!

Kompüter hakerlərinin tarixi 1960-cı illərdə ABŞ-da Massaçusets Texnologiya İnstitutu (MIT) divarları daxilində başlandığı güman edilir. Gənc istedadlı “nerd” tələbələr bütün boş vaxtlarını, kompüter laboratoriyalarında, IBM 704 kompüterində FORTRAN proqramlaşdırmanın uzun sətirli kodlarını yazaraq keçirirdilər. Qismən hesab etmək olar ki, gənclər bunu əyləncə olaraq edirdilər. Lakin o dövrdə kompüterlərin verdiyi imkanlardan daha səmərəli istifadə etməklə önlərinə çıxan çətin problemlərin həllini tapırdılar. Bununla da yeni biliklərə yiyələnib əldə etdikləri nailiyyətlərdən zövq alırdılar. Bu da onlara həmin işləri daim görməyə təşviq edirdi.

Elə o zamanlar kompüter hakı (computer hack) termini ortaya çıxdı. Yaranan kompüter və ya proqram problemlərinin ən yaxşı həlli yolunu tapan adama isə haker (hacker) deyilirdi. İnsanlar həmişə nəyisə söküb, onu araşdırıb, sonra yenidən quraşdırıb və sonunda mükəmmələşdirməyə yiyələnirdilər. O vaxtlar hakerlik sadə kompüter həvəskarlarından tutmuş istedadlı proqramçılara qədər hər kəsə şamil olunurdu. Bütün hakerlərin ortaq cəhəti kompüter sistemlərinin və şəbəkələrinin necə işlədiyini dərindən araşdırmaq istəyi idi. Araşdırmalar isə yeni biliklərin əldə edilməsi deməkdir və hakerin bilikdən başqa məqsədi olmamalıdır. Bu əlamət əsl hakerlər üçün çox vacibdir.

Haker hücumuna görə Nobel mükafatı düşmür?

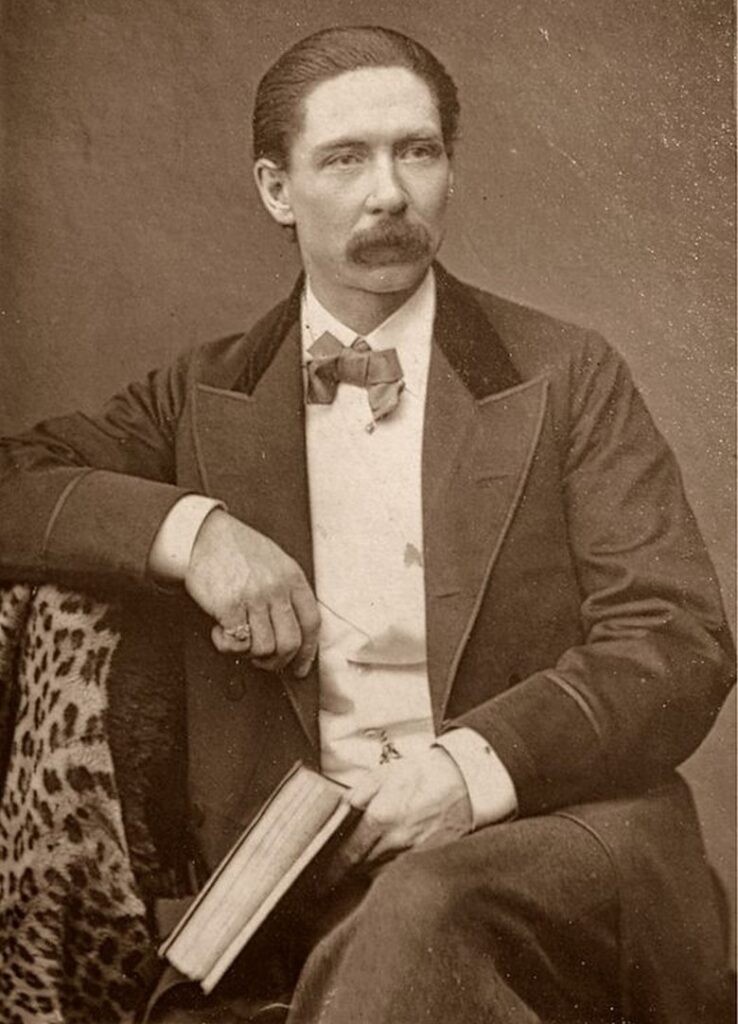

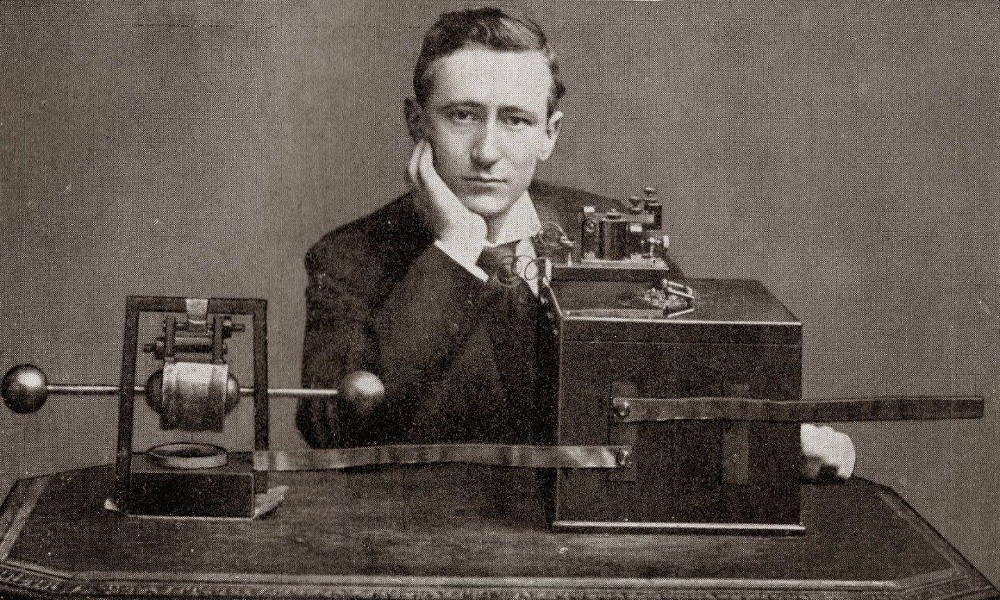

Kompüterlərdən əvvəl insanlar oxşar keyfiyyəti radio elektronikasında göstərirdilər. Hesab edilir ki, tarixdə ilk haker hücumunu 100 il öncə, 1903-cü ildə britaniyalı hoqqabaz və “ixtiraçı” Nevil Maskelayn (Nevil Maskelyne), həyata keçirmişdir. Nevilin illüziyaları o vaxtlar çox insan tərəfindən bilinməyən radio texnologiyasının tətbiqi ilə gerçəkləşirdi. Lakin onun birbaşa rəqibi Qulyelmo Markoni (Guglielmo Marconi), Maskelayndan fərqli olaraq, oxşar ixtiraları patentləşdirirdi. Hətta Markoninin ixtiralarına, uzun məsafəli radio əlaqəsi və radionun özü də şamil olunurdu. O, kabelsiz teleqraf sistemi üzərindəki işlərinə görə Nobel mükafatı ilə təltif edilmişdir.

Markoni yeni ixtirasını, yəni tamamilə “təhlükəsiz və məxfi olan” kabelsiz teleqraf rabitəsini nümayiş etdirmək qərarına gəlir. Bunun üçün Londondan 300 km aralıqdakı Britaniya Kral İnstitutuna teleqraf vasitəsi ilə ismarış göndərmək istəyir. Bir çox elm adamları yeni ixtira haqqında mühazirəni dinləmək üçün toplanır. Ancaq Markoninin ismarışından bir neçə dəqiqə əvvəl radio qəbuledici tıqqıltı səsi verməyə başlayır. Gələn ismarışda, Morze əlifbasında bir neçə dəfə “cəfəngiyat”, ardınca da “Bir adam, bu alçaq italyan hamını aldatdı” sözləri yazılır. İştirakçılar şoka düşürlər. Bir neçə saniyədən sonra texnologiyanın yüksək təhlükəsizliyini göstərmək istəyən Markoninin ismarışı alınır, ancaq ilk ötürmənin təsirini üstələyə bilmir. Dörd gün sonra Maskelayn, Markoninin sistemini necə sındırdığı haqda məlumat nəşr edir. Lap yeni texnologiyanı anlamaq və onu qısa müddətə sındırmaq üçün nə dərəcədə məharətli və bacarıqlı olmaq lazımdır?!

Hal-hazırda kompüter texnologiyasına olan maraq başqa formada çox əvvəllər də var idi.

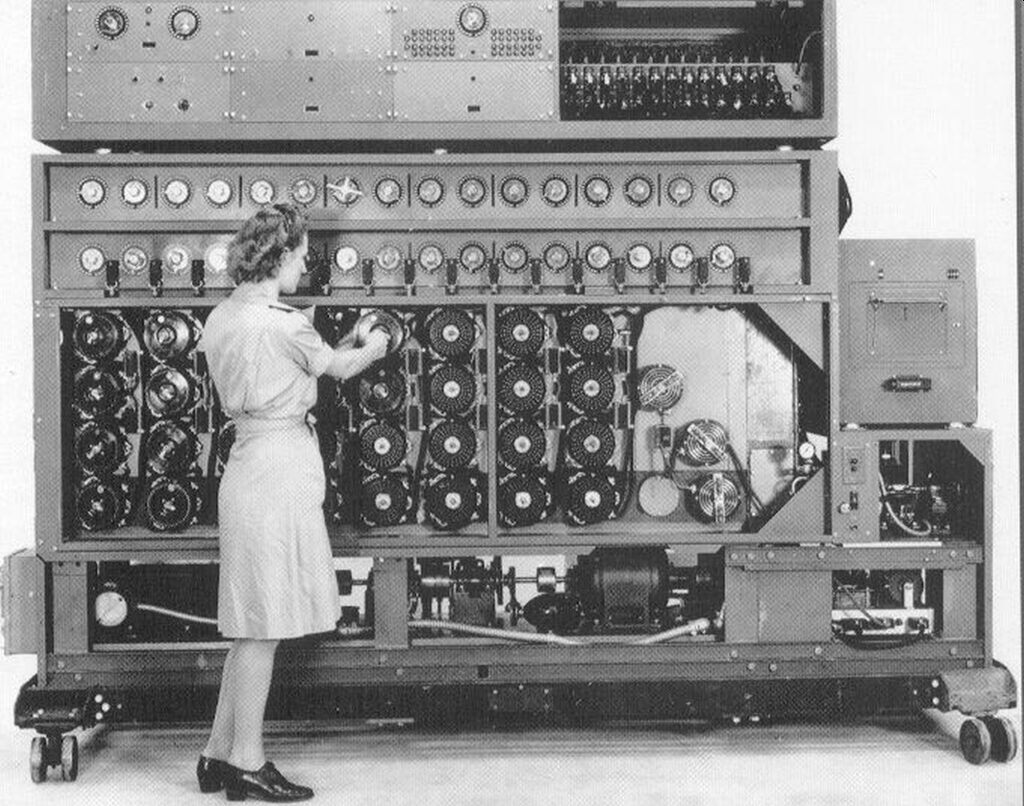

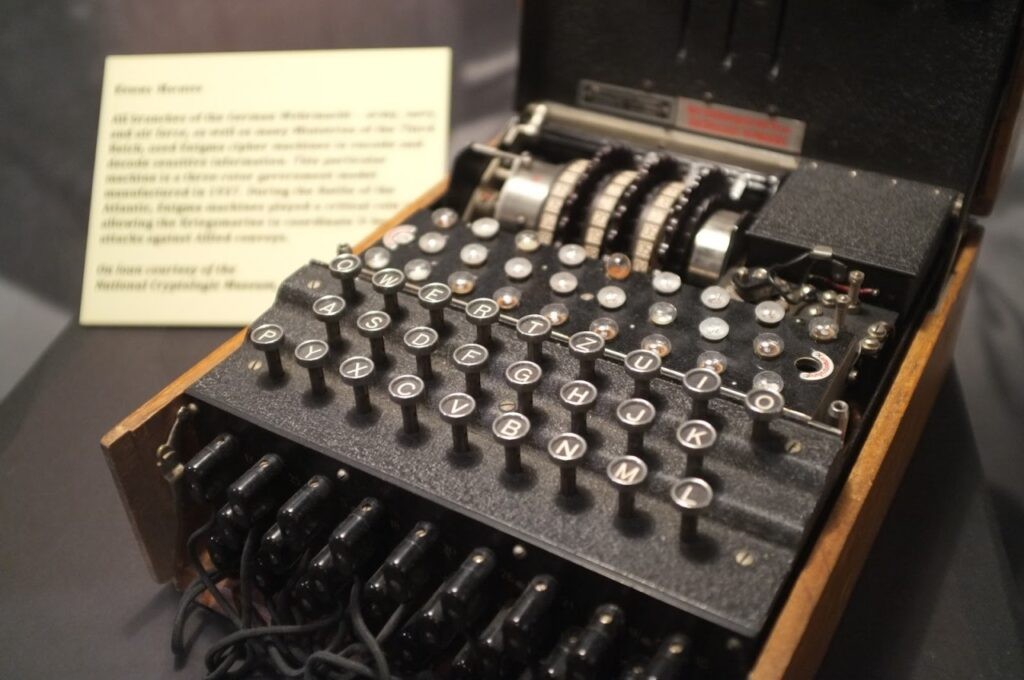

1932-ci ildə Polşa kriptoqrafları Eniqma maşının vasitəsi ilə şifrlənmiş alman hərbi məlumatlarını deşifr etdilər.

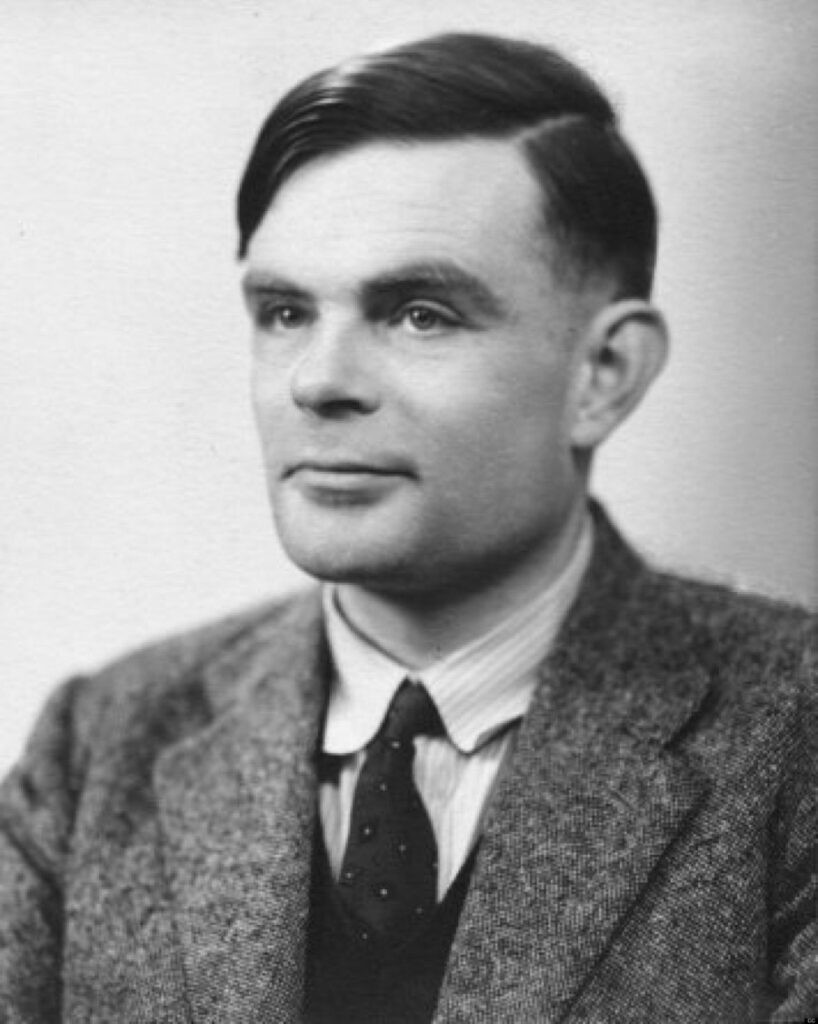

İlk haker hesab olunan Alan Türinq (Alan Turing) həmkarları ilə birlikdə 1939-cu ildə Bombe hesablama maşınını yaratdı və bundan sonra Eniqma maşınında şifrlənmiş bütün məlumatları asanlıqla deşifr etmək mümkün oldu. Qeyd edək ki, Alan Türinq süni intellektin və nəzəri kompüter elminin banisi sayılır.

Alo, danışan hakerdir?

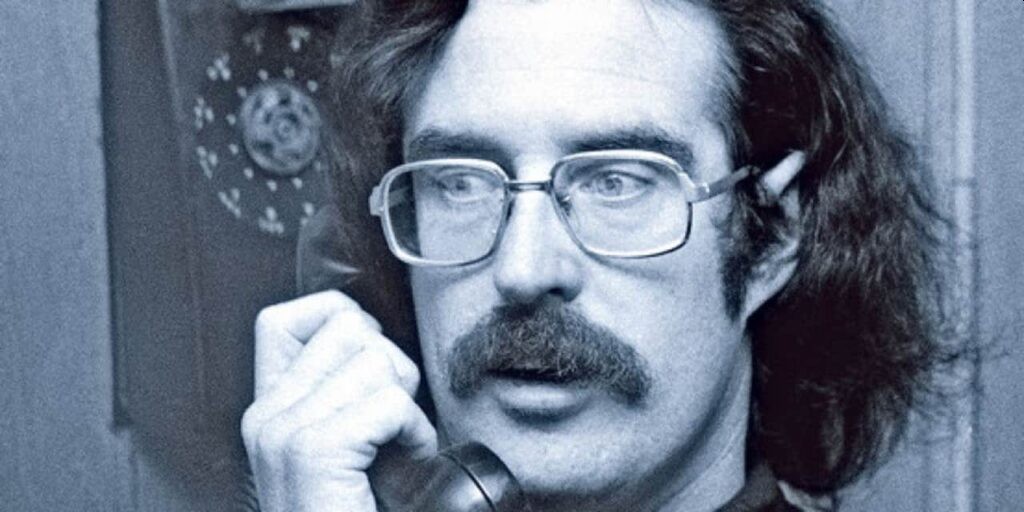

Bu məzmunda olan digər maraqlı bir hadisəni sizinlə bölüşmək istərdim. Anadangəlmə kor olan gənc Cozef Enqressia (Josef Engressia) mükəmməl eşitmə qabiliyyətinə malik idi. Bu qabiliyyəti sayəsində 1957-ci ildə telefon dəstəyinə 2600 Hers tezliyində olan səslə fit çalaraq dünyanın hər bir nöqtəsinə pulsuz zəng edə biləcəyini aşkarladı. Bu üsulla telefon şəbəkəsini sındıran (frikerlik edən) Cozef tezliklə ətrafına məsləkdaşlar toplaya bildi. Onlardan biri Captain Crunch ləqəbi ilə tanınan proqramçı haker Con Dreyper (John Draper), texnologiya aləmində frikirliyin yaradıcısı hesab olunur.

Bir gün Con telefonla pulsuz danışmaq həvəsində olanlar qrupu ilə rastlaşır. Qrup üzvləri birlikdə telefon şəbəkəsini araşdırıb eksperimentlər apararaq sistemdəki boşluqlardan istifadə etmək üçün yeni yollar axtarırdılar. Yeni məsləkdaşları Condan müxtəlif tezlikli səs generatoru yaratmağı xahiş edirlər. Qrupdakı mütəxəssislərdən biri JoyBubbles (Sevinc köpükləri) ləqəbli Cozef Enqressia dəqiq olaraq hansı tezliyi istifadə etmək lazım olduğunu çox gözəl bilirdi.

Con təsadüfən, Captain Crunch adlı qarğıdalı lopaları qutusuna hədiyyə kimi qoyulan oyuncaq fitdən çıxan səsin, uzun məsafəli telefon şəbəkəsinin siqnal səsinə bənzədiyini müəyyən edir. Çox çəkmir o, eksperimentlər nəticəsində pulsuz zəng etmək üçün effektli bir yol tapır. Şəhərlərarası nömrəyə zəng edərkən, çağırış zamanı oyuncaq fitə üfürürdü. Fitdən çıxan səs, telefon şəbəkəsinin siqnalı ilə üst-üstə düşdüyü üçün, sistem tərəfindən zəng edənin dəstəyini asdığını zənn edilirdi. Beləliklə, xəttin boş olduğu hesab olunurdu və sonra nə baş verdiyi telefon sistemi tərəfindən qeydə alınmırdı. Bu üsulun problemsiz işlədiyinə əmin olduqdan sonra, pulsuz zəng etmək imkanı verən Mavi Qutu (Blue Box) qurğusunu yaradır.

Con Dreyper və “iş yoldaşı” Cozef Enqressia haqqında 1971-ci ildə Esquir jurnalında frikerlik mövzusunda yazılan məqalə dərc edilir. Məqalədən sonra 1972-ci ildə Con və Cozef Federal Tədqiqatlar Bürosu (FBI) tərəfindən həbs olunurlar. Dövlət təşkilatı Cozefə türmə əvəzinə onlara işləməyi təklif edir. Con qısa müddət dəmir barmaqlıqlar arxasında qaldıqdan sonra, beş il sınaq müddətinə azad edilir. O, dustaq vaxtlarında yerləşdirildiyi türmədə yeni sənətini daha da mükəmməlləşdirir və bu peşəyə yeni həvəskarları cəlb edə bilir. Beləliklə, frikerlik (phreakering) cərəyanı yaranır. Universitet tələbəsi olan haker proqramçı və mühəndis Stiv Voznyak (Steve Wozniak) jurnalda dərc olunan məqaləni oxuyandan sonra dostu Stiv Cobs (Steve Jobs) ilə görüşür. Dostlar yazıda deyilənlərin həqiqət olacağına inanaraq Con ilə tanış olmağa qərar verirlər. Dreyper, yeni dostları Voznyak və Cobsla frikerlik cihazı olan Mavi Qutunun üzərində işlərini davam edir və bu cihazın satışı üçün birlikdə şirkət yaradırlar. Sonradan Voznyak və Cobs, Dreyperdən ilhamlanaraq Apple şirkətini yaradır. Yəqin ki, “hekayənin” davamı hamıya məlumdur.

Belə məzmunlu hadisələr texnologiya tarixində çox baş verib və internetdə araşdırıb onlar haqqında maraqlana bilərsiniz. Mən isə əsas mövzuya keçmədən öncə kompüter aləmində baş verən digər hadisələri sizinlə bölüşüm.

ABŞ hərbisi antiqravitasiya texnologiyasına malikdir?

1981-ci ildə Captain Zap ləqəbli İan Mörfi (Ian Murphy), cinayətkar kimi mühakimə olunan ilk kreker (cracker – crack sözündən yaranıb, sındırmaq, çatlatmaq deməkdir) oldu. AT&T telefon şirkəti, gecə danışıq tarifini, gündüz edilən zənglərdən ucuz qiymətə təklif edirdi. Mörfi şirkətin kompüter şəbəkəsinə haker hücumları nəticəsində daxil olaraq, tarifləri müəyyən edən daxili saatı dəyişdirir. Günorta zəng edən insanlar gecə tarifinə keçirlər, gecə edilən zənglər isə gündüz tarifi kimi hesablanır. Yəni gündüz gecə ilə müqayisədə daha ucuz olur. Bir tərəfdən hesab edə bilərik ki, Mörfinin atdığı addım korporasiyaya ziyan vurmaqla istifadəçilərə xeyir verdi. Lakin uzun danışıqları və ya uzaq məsafəli zəngləri etmək üçün gecə yarısına qədər gözləyən istifadəçilər, gecə tarifinin təklif etdiyi endirimdən səmərəli istifadə edərək qənaət etmək istəyirdilər. Amma, Mörfinin sayəsində, belə “qənaətçi” istifadəçilər bir müddət sonra zənglərə görə böyük həcmli ödəniş hesabı alırlar.

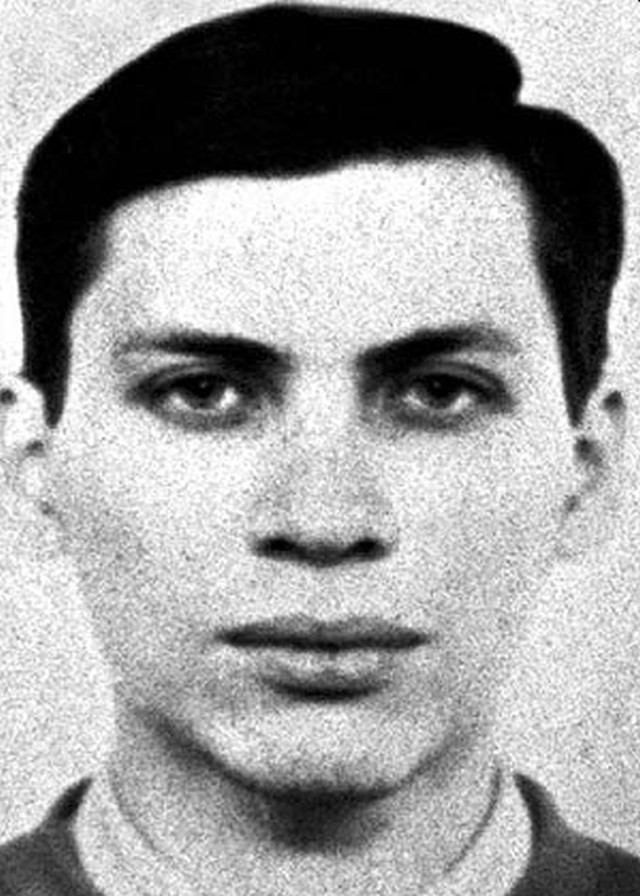

1994-cu ildə, məşhur Rusiyalı kreker Vladimir Levin dial-up internet (modem ilə telefon xəttinə qoşularaq əldə edilən internet) bağlantısından istifadə edərək, Sankt-Peterburqdan ABŞ-da yerləşən Citybank bankının sisteminə haker hücumları nəticəsində daxil ola və korporativ müştərilərə aid olan hesablardan 12 milyon dollardan çox pulu dünyanın digər banklarında yaradılmış fərqli hesablara köçürə bilmişdir. O, Londonda oğurlanmış pulu əldə etmək istəyərkən həbs edilir. Bu günə qədər Rusiya kreker qrupları arasında Levin əfsanə sayılır.

Ancaq hər zaman haker hücumlarının arxasında pul və ya qazanc motivi durmur. Britaniyalı məşhur sistem administratoru və haker Qari Makkinon (Gary McKinnon) hərbi kompüterlərə indiyə qədər edilən ən böyük haker hücumunu həyata keçirmişdir. 1997-ci ildən başlayaraq 2001-ci ilə qədər davamlı şəkildə ABŞ hökumətinin, Ordusunun, Hərbi Hava Qüvvələrinin, Hərbi Dəniz Qüvvələrinin və NASA kosmik agentliyinin kompüter sistemlərini və şəbəkələrini müvəffəqiyyətlə sındırmışdı.

Makkinon kütləvi mediyaya verdiyi açıqlamalarda, haker hücumlarının arxasında yalnız Uçan naməlum obyektlər, antiqravitasiya texnologiyası və ictimaiyyət üçün faydalı ola biləcək “pulsuz enerji” haqqında dəlil tapmaq məqsədi durduğunu söyləmişdi.

Haker sözünün əvəzinə friker və kreker sözlərini yazmağım təsadüfi deyildi. Yuxarıda deyilən ifadəyə bir də aydınlıq gətirmək istərdim. Haker alətlərini və metodlarını istifadə edərək, cinayətkarlıq (informasiya oğurluğu, sistemi sıradan çıxartmaqla ziyan vurmaq və s.) məqsədi ilə kompüterlərə, şəbəkəyə, proqram təminatına hücum edən və ya sındıran şəxslərə haker əvəzinə, kreker demək daha düzgündür. Kreker sözü hakerlər tərəfindən cinayətkarları özlərindən ayırmaq məqsədi ilə 1980-ci illərin ortalarında istifadə edilməyə başlamışdır. Kütləvi mediada hər bir kiber cinayətkarlığa haker işi kimi şərh edildiyindən, “pis hakerləri” digərlərdən fərqləndirmək üçün Qara Papaq Hakerlər (Black Hat Hackers) qrupuna aid edilir, həqiqi hakerlər isə Ağ Papaq Hakerləri (White Hat Hackers) kimi tanınır.

Sök, araşdır, quraşdır və mükəmməlləşdir!

Həqiqi hakerlər özünəməxsus haker etikasına, mədəniyyətinə sahibdirlər. Hakerlər bəzən kompüter sistemlərini sındırmağa səbəb olan addımlarla yeni biliyə sahib olmaq məqsədini güdürlər. Ancaq qeyd edildiyi kimi, digər şəxsi motivlər olmamalıdır. Nəticədə əldə edilən məlumatlar müsbət təcrübə və yeni ideyaların yaranması üçün lazımi bilik kimi istifadə olunur.

Adi istifadəçi minimum bilik əldə etməklə kifayətlənir. Hakerlər, kompüter texnologiyasının bütün detallarını ətraflı öyrənməyə və onun imkanlarını artırmağın yeni yollarını tapmağa meyllidirlər. Böyük enerji və şövqlə dolu həvəslə proqram yazırlar və qəliz intellektual problemləri həll etməyi sevirlər. Yaradıcı üsullarla texnologiyanın məhdudiyyətlərini aşmağa aludə olurlar, sanki bir narkomanın narkotik maddələrə qarşı hiss etdiyi asılılıq kimi.

Demək olar ki, bütün demokratik ölkələrdə insanların fikirlərini sərbəst ifadə etmək hüququ var, yəni söz azadlığı var. Hakerlər, hesab edirlər ki, onlar məhdudiyyət bilməyən məlumatları və bilikləri əldə etmək hüquqlarına malikdirlər. Bu məqsəd üçün atılan hər bir addım onlar üçün haqq qazandırılır.

Sual yaranır, qeyri-məhdud dərəcədə çox bilik və məlumat əldə etmək istəyinin səbəbi nədir? Haker mədəniyyətinin, etikasının izahında deyilir ki, əsl hakerin əsas məqsədi dünyanı təkmilləşdirərək yaxşılaşdırmaqdır.

Kompüter avadanlıqlarını və proqramlarını istədikləri vaxt, sərbəst olaraq və məhdudiyyətsiz şəkildə əldə etmək imkanı, hakerlərə sökərək (kiçik parçalara ayıraraq) işin əsas prinsiplərini başa düşməyə və öyrənməyə imkan verir. Bununla hakerlər texnologiyanı təzə fikirlərlə inkişaf etdirə bilər. Həm də bu imkan onlara yeni, daha da maraqlı cihazlar və proqramlar yaratmaq üçün lazımı biliklər verir. Texnologiyaları azad və məhdudiyyətsiz formada əldə etmək imkanı həmin texnologiyanın daha da inkişaf etməsinə təkan verir.

Sərbəst məlumat mübadiləsi insanlara kollektiv şəkildə işləməyə və daha böyük nailiyyətlər əldə etməyə şərait yaradır. Sərbəst məlumat mübadiləsini asanlaşdırmağın ən yaxşı yolu açıq sistem və ya açıq mənbə proqramlarıdır. Hakerlə məlumat arasında və ya hakerlə onların bilik əldə etmələri üçün lazım olan avadanlıq arasında heç bir məhdudiyyət olmamalıdır.

Hakerlər idarə edə bildikləri kompüterləri Ələddinin cin lampaları ilə müqayisə edirlər. Onlar inanırlar ki, cəmiyyətdəki hər kəs bu cür təcrübədən faydalana bilərsə, kompüterlərə qarşı münasibətləri hakerlərdəki kimi olarsa, haker etikası və mədəniyyəti cəmiyyətə tezliklə yayıla biləcək. Bu hal kompüter texnologiyasının sürətli şəkildə inkişaf etməsi ilə nəticələnəcəkdir. Bu da dünyanı daha da təkmilləşdirərək yaxşılaşdıracaqdır.

Hakerdən sərbəst avadanlıq, açıq məlumat və sərbəst məlumat mübadiləsi üçün, hökumət və korporativ şirkətlər tərəfindən yaradılan məhdudiyyətləri qeyri-məhdudiyyət halına gətirmək tələb olunur. Yəni, zəruri hallarda kompüter sistemlərini sındırmaq və ya hak etmək tələb olunur.

Məhdudiyyətsiz məlumat azadlığı!

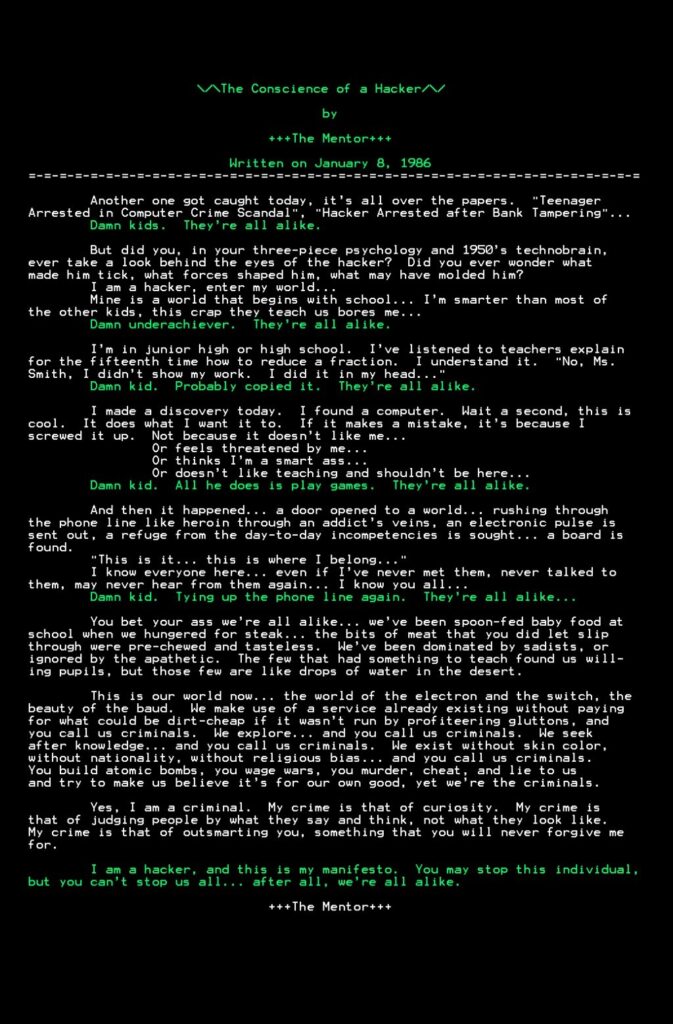

1986-cı ildə daha çox The Mentor (Ustad və ya müəllim) ləqəbi ilə tanınan haker Lloyd Blankenşip (Lloyd Blankenship), FTB agentləri tərəfindən həbs olunandan sonra Haker Manifestini (Hacker Manifesto) yazmışdır. Manifestdə haker mədəniyyətinin əsas dəyərləri kimi, dərinin rənginə, millətinə və dinə qarşı biganəliyi, yüksək tərzdə bilik sahibliyini və qeyri-standart düşüncəni, məhdudiyyətsiz məlumat azadlığını, tədqiqat üçün məlumatı əldə etmə bacarığı, hər şeyi bilmək həvəsi ilə tədrisi göstərir. Wikipedia səhifəsində Haker Manifestininin Azərbaycan dilində tərcüməsini oxumaq olar…

Məhz bu cür fikirlər internet azadlığı, internet şəbəkəsinin özünü tənzimləməsi və ya müəllif hüquqlarında prinsiplərin dəyişdirilməsi kimi cərəyanlar yaranmışdır. 1970-ci illərdə haker mədəniyyətinin üzvləri arasında adətlərin və ideologiyanın yayılmasına baxmayaraq, 1983-cü ildə, proqramçı haker Riçard Stolman (Richard Stallman) tərəfindən azad proqram təminatı hərəkatı başlandı.

Stolman, hərəkatı dəstəkləmək üçün 1985-ci ildə Azad Proqram Vəqfini təsis etdi. Vəqfin əsas məqsədi azad proqram təminatına və onunla yanaşı mənbələrin təqdim olunmasına zəmanət verməkdir. Vəqfin daha geniş məqsədi tamamilə açıq mənbədən ibarət və UNIX əməliyyat sisteminə uyğun olan yeni bir əməliyyat sistemini yaratmaq idi. Bu gələcək əməliyyat sistemi GNU (GNU’s Not Unix) adlandırıldı. Sonradan, 1991-ci ildə Linus Torvalds, GNU lisenziyasına əsaslanan əməliyyat sistemi üçün azad yayılan kernel (əməliyyat sistemin nüvəsi) üzərində işə başladı. Hazırda olduqca tamamlanan GNU/Linux sistemi, daha çox sadəcə Linux kimi tanınır və xüsusən də serverlər sənayesində yayılıb. Eyni nüvə məşhur Android mobil əməliyyat sistemi daxilində də istifadə olunur.

Kompüter aləminin Robin Hudları?

Daha müasir hakerlərdən bir neçə nəfərin adını çəkək. Onlardan biri geohot ləqəbi ilə tanınan və zamanımızın əfsanəvi hakeri Corc Hotz (George Hotz) haqqında məlumat vermək istərdim. 2007-ci ildə Apple şirkəti, AT&T ilə əməkdaşlıq nəticəsində, ABŞ-da smartfonlarını yalnız bir operator dəstəkləməsi ilə buraxmaq qərarına gəlir. 17 yaşlı gənc Corc o dövrdə T-Mobile operatorun abunəçisi idi, buna görə də telefonu sındıraraq şirkət tərəfindən qoyulan məhdudiyyəti aradan götürmək istəyir.

Gənc haker cihazın arxa qapağını açaraq, gərginliyi təmin etmək üçün ana platanın üzərində quraşdırılan məlumat prosessoruna tel qaynaqlayır və beləliklə cihazın kodunu əldə edə bilir. Kompüterində iPhone smartfonun hər hansı bir operator şəbəkəsində işləməsinə imkan verən proqram yazır. Bir neçə ay sonra anonim haker qrupu, Conun aparat səviyyəsində yerinə yetirdiyi hakerliyi, proqram səviyyəsində yerinə yetirməyə nail olur. 2008-ci ildə digər haker Cey Friman (Jay Freeman), qıfılı açılmış (unlocked) iPhone-da azad proqram təminatı üçün Cydia tətbiqini yaradır. Bu proqram vasitəsi ilə, smartfonun imkanlarını genişləndirən fərqli tədbiqləri quraşdırmaq olar. 2009-cu ildə Con Hortz ilk dəfə olaraq ceylbreyki (jail break – hərfi mənası türmədən qaçmaqdır) təqdim etdi. Bu hak metodu o dövrdə bütün iPhone və iPod Touch cihazlarına uyğun idi. Bununla qapalı sistemləri istehsal edən Apple şirkəti ilə, azad proqram təminatını tələb edən hakerlər arasında indiyə qədər davam edən mübarizə başlandı.

Con Hortz bununla haker fəaliyyətini dayandırmadı. Sony şirkəti 2006-cı ildə buraxdığı PlayStation 3 konsolunda OtherOS xüsusiyyəti mövcud idi. OtherOS vasitəsi ilə Linux və FreeBSD əməliyyat sistemini konsola qurmaq imkanı yaradırdı və oyun konsolunu adi kompüter kimi istifadə etmək olardı. Buna görə, PlayStation 3 konsolu hakerlər və proqramçılar tərəfindən çox sevilirdi, çünki məhsuldarlıq gücünə görə digər eyni səviyyəli kompüterlərdən ucuz başa gəlirdi. Misal üçün, 2008-ci ildə bir qrup haker SSL audentifikasiyasını sındırmaq üçün 200 PlayStation 3 konsoldan ibarət klaster kompüterindən (super kompüter) istifadə etmişdi.

Lakin sevgi çox uzun çəkmədi. Xüsusiyyət daha yeni modellərdə mövcud deyildi və 2010-cu ildə buraxılmış sistem yenilənməsi ilə köhnə modellərdən də silindi. Korporasiyanın yaratdığı məhdudiyyət hakerlərin ürəyincə olmadı. Həmin ildə Con Hortz, onun PlayStation 3 sistemini sındıra bildiyini xəbər verdi, amma metodu ictimaiyyətə açıqlamadı. Bir neçə ay sonra, məxfi haker qrupda yaranan sızma nəticəsində hak metodu üzə çıxdı və adi USB fleş ilə hər bir konsolu asanlıqla sındırmaq olurdu.

Sözün əsl mənasında elit haker proqramçı Aron Şvarts (Aaron Swartz), Reddit sosial şəbəkəsinin yaradıcılarından biri kimi tanınır. Lakin, RSS, markdown veb səhifələrin nəşr formatı, Creative Commons qeyri-kommersiya hərəkatı və təşkilatı, python proqramlaşdırma dili əsasında işləyən web.py adlı freymvörki (framework), Archive.org saytında pulsuz ictimai kitabxanalar və s. kimi bir çox innovasiyaların arxasında Aron dururdu. SOPA, PIPA, CISPA kimi internet senzuralarını yaradan qanunlarla gecə-gündüz çalışaraq mübarizə aparan Aron, vətəndaş azadlıqları, hökumət təşkilatlarında islahatların aparılması və digər mövzularda söz yaymağı çalışan DemandProgress qrupunu yaratdı. Aron Şvarts, ABŞ federal məhkəmələrinə aid olan sənədləri PACER bazasından və 2011-ci ildə Massaçusets Texnologiya İnstitutunda yerləşən JSTOR elektron kitabxanasından 4 milyona yaxın məqaləni kompüterinə endirərək internetdə hər kəslə paylaşmış və buna görə məlumat quldurluğu və qeyri-qanuni fayl endirmə kimi ağır cinayətlər üzrə ittihamlarla həbs olunmuşdu. Onun 1 milyon dollar pul və 35 il həbs cəzasına məhkum edilməsi gözlənilirdi. Lakin o, 2013-cü ildə dözməyərək intihar etmişdi. Aronun atası “Hökümət tərəfindən öldürüldü və Massaçusets Texnologiya İnstitutu bütün əsas prinsiplərinə xəyanət etdi” sözü ilə çıxış etmişdi.

Tək hakerin və ya haker qrupunun hədəfi nə olursa olsun, dövlət üçün onların hamısı cinayətkarlardır və kiber cinayətlərə görə cəzalanırlar. Məsələn, ABŞ-da, dəyən zərərdən asılı olaraq bir neçə aydan qırx ilə qədər həbs cəzası verilə bilər.

2003-cü ildə Anonymous adlı haker qrupu meydana çıxdı və tez bir zamanda haktivizm tipli haker qruplarının liderlərinə çevrildi. Bu hakerlərin əsas məqsədi öz mənfəət əldə etmək deyil, bir növ cəmiyyətdə yaranan haqsızlığa qarşı etiraz etməkdir. Bu haker qrupuna pərəstiş edənlər onları “kompüter aləmin Robin Hudları” və “azadlıq döyüşçüləri” adlandırırlar.

Haker olsanız, hansı rəng papaqları seçərsiniz?

Hakerləri, papaq rənglərinə görə və digər adlarla fərqli qruplara ayırırlar.

Elit Hakerlər (Elite Hackers)

Belə hakerlər “qabaqcıl dahilər” hesab olunan yenilik gətirən mütəxəssislər və ixtiraçılardır.

Qara Papaq Hakerlər (Black Hat Hacker)

Əsasən, pul qazanmaq və ya nüfuz əldə etmək məqsədi ilə, yəni sırf mənfi motivlərlə kompüter şəbəkələrini sındıran “pis hakerləri” bu qrupa şamil edirlər. Krekerlər də bu qrupa aiddir.

Ağ Papaq Hakerlər (White Hat Hacker)

Yaranan problemləri, boşluqları və proqram səhvlərini aradan götürmək üçün mövcud internet şəbəkələrini sındıran alqoritmlərin müəllifləri sayılan “yaxşı hakerlərdir”, etik hakerlərdir.

Boz Papaq Hakerlər (Grey Hat Hacker)

Əldə edilən məlumatları hamı tərəfindən istifadə etmək üçün ictimailəşdirmək məqsədi ilə internet sistemlərini sındıran hakerlərdir. Bu qrup Qara papaqlılar kimi pis niyyətlərə sahib deyillər.

Mavi Papaq Hakerlər (Blue Hat Hacker)

Həvəskar və ya naşı hakerlər, adətən, qisas kimi pis məqsədlər naminə haker hücumlarını edirlər.

Qırmızı Papaq Hakerlər (Red Hat Hacker)

Belə hakerlərin məqsədi, Qara Papaqlıların hücumlarının qarşısını almaq, metodlarını təyin etmək və qruplarını məhv etməkdir. Bir sözlə, Qara Papaq Hakerlər ovçularıdır.

Skript Körpəsi (Script Kiddie)

Peşəyə yeni yiyələnənlərdir. Çox böyük ziyan vermək qabiliyyətində deyillər. Haker proqramlarından və ya skriptlərdən istifadə edərək sadə saytlara hücumlar edərək onların normal fəaliyyətini pozmağa nail ola bilirlər.

Yaşıl Papaq Hakerlər (Green Hat Hacker)

Haker metodları haqqında təlim videolarına baxan, internetdə olan məlumatlarla maraqlanan və öyrənmək istəyən şəxslərdir.

İctimai Mühəndislik Hakerləri (Social Engineering Hackers)

Belə hakerlər insanların şəxsi və məxfi məlumatları əldə etmək üçün psixoloji manipulyasiyadan istifadə edirlər. Çox mürəkkəb cinayət sxemidir.

Haktivistlər (Hactivists)

Belə haker qrupları, həyəcanverici problemləri aşkarlamaq, üzə çıxartmaq və kütlənin diqqətini cəlb etmək üçün sistemlərə və şəbəkələrə haker hücumları təşkil edirlər. Yuxarıda adı çəkilən Anonymous haker qruplarını misal çəkmək olar.

Kiber Terroristlər (Cyber Terrorist)

Siyasi motivli təcavüzkarlar, paytaxtdan kənar, regional qeyri-döyüşçülərə və ya gizli agentlərə qarşı zorakılığı təhrik etmək üçün kompüter sistemlərinə haker hücumlarını edirlər.

Dövlət / Xalq Tərəfindən Dəstəklənən Hakerlər (State / Nation Sponsored Hackers)

Müharibə nəticəsində düşmən dövlətin və ya beynəlxalq agentliyin kiber müstəvisinə hücum etmək və ya məlumat oğurlamaq məqsədi üçün muzdlu hakerlərdir.

Zərərli İnsayderlər / İnformator Hakerləri (Malicious Insider / Whistle-blowerHacker)

Belə hakerlər, hər hansı bir təşkilatdan həssas məlumatları, xüsusən də dövlət qurumları tərəfindən maliyyələşdirilən məlumatları sızdırmaq üçün haker hücumlarını təşkil edirlər.

Məlumatlısansa, deməli, silahlısan!

Hakerlərin alətləri və hücum metodları haqqında ətraflı yazsam, artıq böyük həcmli olan bu yazı iki dəfə böyüyəcək. Ona görə çox yayılmış üsulların adları və qısa izahı ilə kifayətlənəcəyəm. Lakin daha geniş məlumata sahib olmaq məsləhətlidir, çünki qərəzli haker hücumlarına daha yaxşı hazırlıqlı olmaq hamı üçün vacibdir. Bu cür məlumatları internetdə küllü miqdarda tapmaq olar.

Xidmətdən imtina hücumu (DoS- Denial-of-service və ya DDoS- distributed denial-of-service) – vasitəsi ilə serverlər və şəbəkə sıradan çıxardılır.

- TCP SYN axını hücumu (TCP SYN flood attack).

- Gözyaşardıcı hücum (Teardrop attack).

- Smurf hücumu (Smurf attack).

- Ölümcül pinq hücumu (Ping of death).

- Botnetlər (Botnets).

Ortada adam hücumu (Man-in-the-middle (MitM)) – vasitəsi ilə haker, istifadəçi və internet xidmətləri arasına girərək, arada baş verən məlumatları oğurlamaq üçün istifadə edilir.

- Sessiya oğurluğu və ya TCP oğurluğu (Session hijacking).

- IP spufinq hücumları (IP Spoofing).

- Təkrarlama hücumu (Relay attack).

Fişinq hücumu (Phishing) – vasitəsi ilə, misal üçün, Facebook hesabının parolları oğurlanır.

Gizli yükləmə (Drive by download) – vasitəsi ilə hak olunmuş veb-sayta daxil edilmiş viruslar və ya troya atları istifadəçinin kompüterinə gizli şəkildə yüklənməsini təmin edir.

Parol sındırılması (Password attack) – lüğət hesabına, yəni lüğətdə olan bütün sözlər bir-bir daxil edilərək və ya güc tətbiq (bruteforce) ilə parolları tapmaq üçün istifadə edilən hücumlar.

SQL inyeksiyası (SQL injection) – sistemdə olan boşluqdan istifadə edərək brauzerlərin ünvan çubuğunda və ya veb-səhifədə daxil etmə formalarda müəyyən komandalar serverə göndərməklə verilənlər bazasına müdaxilə etmək üçün istifadə olunur.

Saytlararası skriptləmə hücumları (XSS – Cross-sitescripting) – gizli yükləmə hücumuna bənzər ssenari tərtib olunur, hak olunmuş veb-sayta daxil edilmiş skriptlər (misal üçün JavaScript) vasitəsi ilə istifadəçinin kompüterinə edilən hücumdur.

Qulaqasma hücumu (Eavesdropping) – vasitəsi ilə şəbəkədən keçən trafik izlənilir və təcavüzkar tərəfindən istifadəçinin şəbəkə ilə göndərdiyi parol, kredit kartı nömrələri və digər məxfi məlumatları əldə edilir.

Ad günü hücumu (Birthday attack) – vasitəsi ilə şifrləri sındırmaq üçün və ya ad günü paradoksuna əsaslanaraq heş funksiyaların toqquşmalarını axtarmaq üçün istifadə olunur.

Zərərli proqramlarla hücum (Malware attack) – müxtəlif kompüter virusları vasitəsi ilə edilən hücumlar.

- Makro viruslar – Microsoft Word və ya Excel proqramlarına daxil edilən ziyanverici proqram skriptləridir.

- Fayl infektorları – adətən EXE kimi, yəni icra olunan proqramların koduna daxil olurlar.

- Əsas yükləmə yaddaşı infektoru – yaddaş disklərin yükləmə sektoruna (boot-record) daxil olan ziyanverici proqramdır.

- Polimorfiq viruslar – müxtəlif şifrləmə və deşifrləmə dövrlərindən keçərək özlərini gizlədirlər.

- Gizli viruslar – özlərini gizlətmək üçün sistem funksiyalarını ələ alırlar.

- Troya atı (Trojans) – çox vacib proqramların daxili kodunda gizlənirlər və viruslar kimi öz-özlərini kopyalamırlar. Troya atının yeridilmiş sistem, təcavüzkar tərəfindən istənildiyi kimi istismar edilir.

- Qurdlar (worms) – viruslar kimi hər hansı bir proqram koduna daxil olmurlar, sərbəst proqram kimi şəbəkələr və kompüterlər arasında yayılırlar.

- Fidyə virusları (Ransomware) – istifadəçinin şəxsi məlumatlara girişin qarşısını alır və pul ödənilmədiyi təqdirdə internetdə yayılacağını təhdid edir.

- Reklam virusları (Adware) – marketinq məqsədləri üçün istifadə olunur, reklam banerlərini göstərir.

- Casus viruslar (Spyware) – istifadəçilər haqqında kompromat yığmaq üçün istifadə edilir.